Utilizzando una crittografia SSL per il tuo sito farai in modo che i dati dei tuoi visitatori vengano trasmessi al browser in sicurezza.

- Perché dovrei utilizzare una crittografia SSL per il mio sito?

- Come funziona una crittografia SSL?

- Cos'è un certificato SSL?

- Quanti certificati SSL esistono?

- Domain Validation

- Organizational Validation

- Extended Validation

- In quali circostanze è necessario utilizzare un certificato?

- Certificati Single Name

- Certificato Wildcard

- Certificato Multi-Domain

- Di quale certificato ho bisogno?

- Conclusione

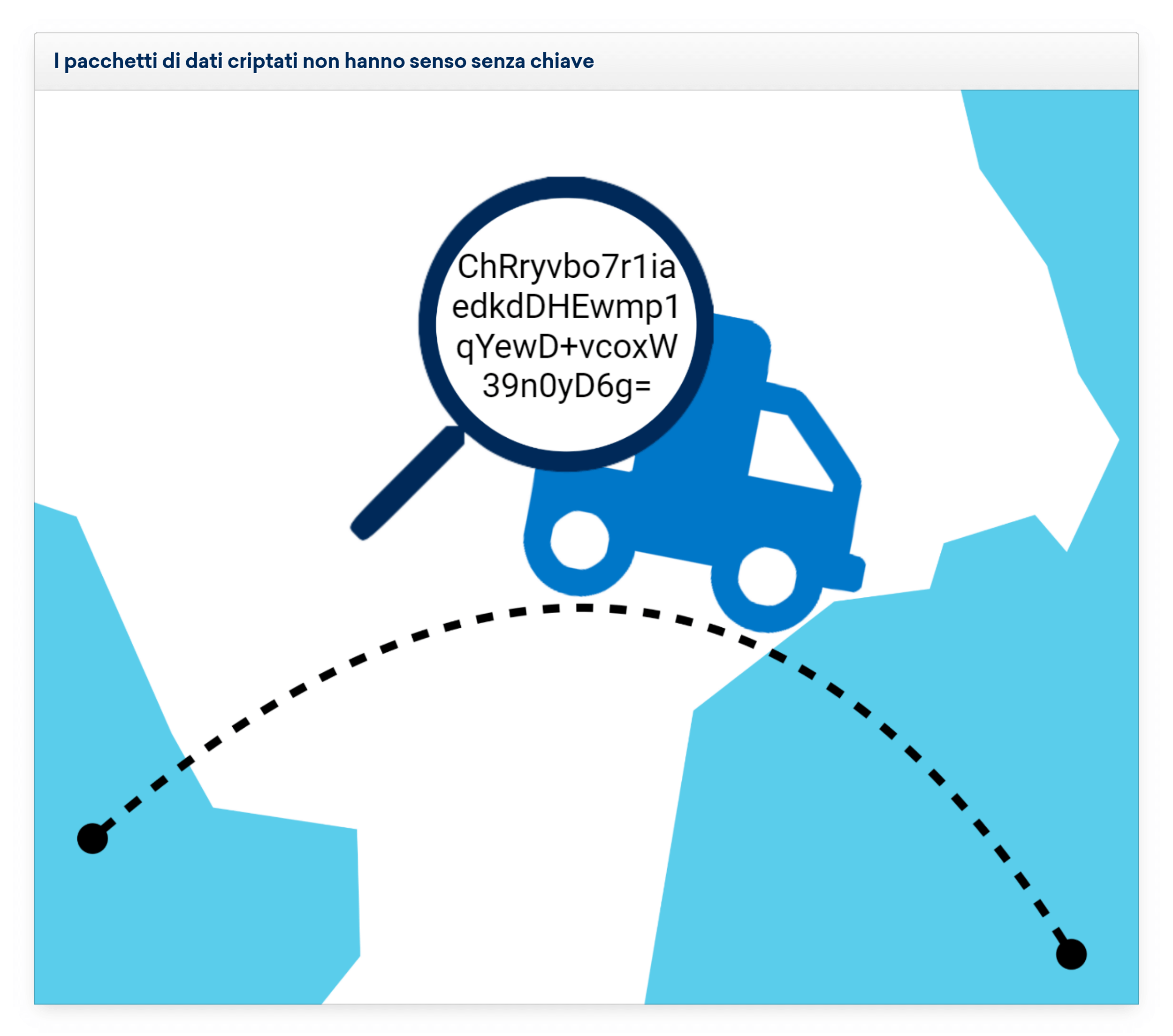

Normalmente un sito con certificato SSL viene indicato con un lucchetto verde o grigio all’interno della barra di ricerca del browser.

L’acronimo SSL deriva da Secure Sockets Layer e si riferisce alla crittografia delle transazioni di dati online. Tuttavia, il formato SSL originale non è più utilizzato, in quanto è stato sostituito dallo standard Transport Layer Security, più aggiornato e sicuro.

Una connessione sicura è riconoscibile grazie al protocollo HTTPS: si tratta, come nel caso dell’HTTP, di un protocollo di comunicazione relativo alla transazione di dati su internet. La differenza tra HTTP e HTTPS è che quest’ultimo permette la trasmissione sicura e crittografata dei dati attraverso il TLS.

Nota bene: HTTPS = HTTP + SSL/TLS

A partire dall’agosto 2014, Google considera il protocollo HTTPS come un fattore di Ranking, per cui un sito che lo utilizzerà potrà approfittare di un piccolo bonus per i suoi posizionamenti (anche se non ha un peso molto determinante).

Approfittando di questo fatto, Google ha cominciato ad etichettare tutti i collegamenti in HTTP come “Non sicuri” nella prima parte della barra del browser.

Quindi, oltre al lieve vantaggio nei Ranking, la crittografia SSL permette alla pagina in questione di essere considerata più affidabile dall’utente, proteggendolo dalla manipolazioni di dati.

Perché dovrei utilizzare una crittografia SSL per il mio sito?

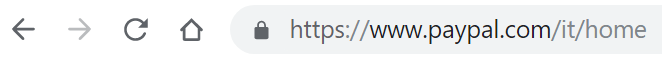

Senza di essa tutti i dati trasmessi via internet e visibili nei testi potranno essere facilmente manipolati e modificati da terzi.

Si tratta di un problema particolarmente grave nel caso in cui sia necessario inserire dati sensibili all’interno del sito, come il numero della carta di credito per un negozio online, le credenziali di accesso e la password per un provider email o un forum, o ancora dei messaggi personali rivolti ad una determinata persona in un social network.

Ad esempio, se decidessi d’inviare il messaggio “Buongiorno mondo” attraverso un protocollo non crittografato, questo pacchetto di dati potrebbe essere facilmente letto durante il tragitto dal tuo browser al server, essendo in forma testuale.

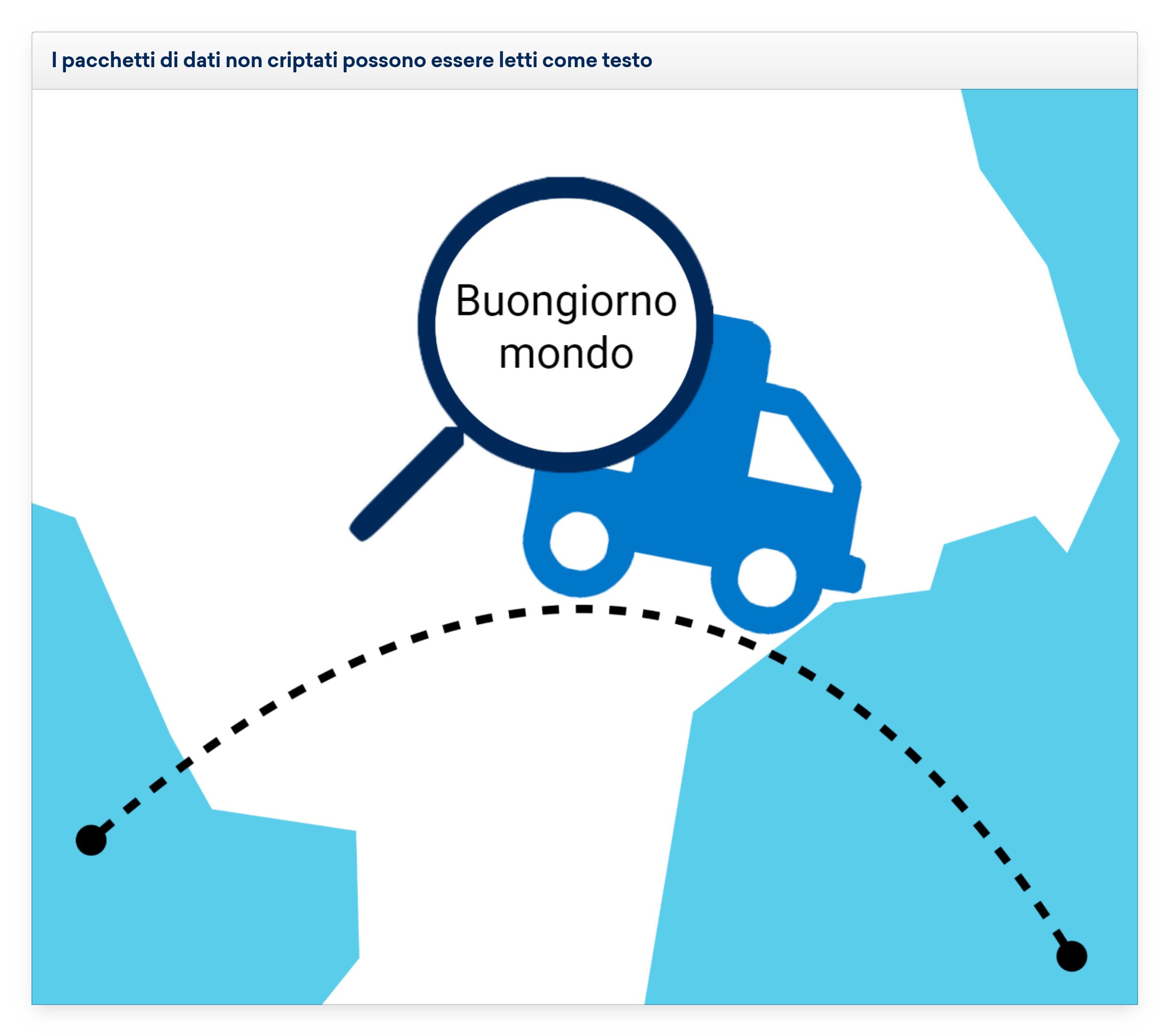

Usando invece un protocollo crittografato, sarebbe possibile mostrare il messaggio “Buongiorno mondo”, ad esempio, come un testo apparentemente inutile come “ChRryvbo7r1iaedkdDHEwmp1qYewD+vcoxW39n0yD6g=“.

Solo il server con cui si ha un collegamento crittografato potrà ricostruire che “ChRryvbo7r1iaedkdDHEwmp1qYewD+vcoxW39n0yD6g=” significa “Buongiorno mondo“.

Come funziona una crittografia SSL?

Per fare in modo che un browser possa costruire un collegamento crittografato con un server (un dominio), il browser deve sapere se il server appartiene al dominio con il quale si sta collegando: per questo compito vengono utilizzati i certificati SSL.

Cos’è un certificato SSL?

Si tratta di un metodo per verificare l’autenticità di un sito: quest’ultimo deve, infatti, consegnare un certificato ad un ente di certificazione adeguato.

Questo ente, chiamato autorità di certificazioni (o Certification Authorities, CA), richiederà una serie d’informazioni al proprietario del sito, le quali dipenderanno dalle proporzioni del certificato che deve essere rilasciato.

Dopo la verifica del dominio da parte dell’autorità, deve essere anche depositata una chiave pubblica: grazie ad essa, i messaggi verranno poi crittografati. Per tornare però allo stato originario del messaggio si necessiterà anche di una seconda chiave, la chiave privata, che è unicamente installata sul server verificato, in modo che lui solo possa decodificare il messaggio.

La cosa importante è che il messaggio codificato con una chiave pubblica non possa essere decodificato con la stessa chiave pubblica. Quindi le modalità per codificare il messaggio saranno liberamente a disposizione, mentre la possibilità di decodificarlo verrà tenuta segreta.

Le chiavi possono avere lunghezze differenti, anche se, al giorno d’oggi, è consigliabile utilizzare almeno 256 Bit (più lunghe sono, meglio è).

Quanti certificati SSL esistono?

Esistono tre diversi livelli di certificati, che si distinguono in base al grado di affidabilità: il Domain Validation (DV), l’Organizational Validation (OV) e l’Extended Validation (EV).

Domain Validation

Un certificato DV rientra nel livello più basso di affidabilità in quanto convalida solo il nome del dominio. Grazie ad esso potrai essere certo che la richiesta di dominio.it deriva effettivamente da dominio.it, ma non saranno richieste ulteriori informazioni. Per questo motivo, questo tipo di certificato è definito low assurance.

Organizational Validation

Per conseguire un certificato OV verrà non solo comprovato se si tratta del proprietario di un dominio, ma saranno anche richieste informazioni riguardo alla sua identità e al suo indirizzo. L’azienda dovrà quindi dimostrare che il dominio le appartiene, e che si tratta effettivamente di quella determinata azienda, confermando anche la sua posizione. Questo tipo di certificato è considerato di high assurance.

Extended Validation

Per questo tipo di certificato non basta dimostrare l’identità dell’azienda che possiede il dominio e la sede in cui si trova, bensì anche se si tratta di un’organizzazione registrata e se possiede un conto che utilizza attivamente per i suoi affari. Verranno inoltre verificati anche l’indirizzo e il numero di telefono, per evitare che si tratti di un ente fittizio, e, infine, le persone che hanno fatto domanda del certificato.

I certificati EV sono i più completi e cari tra tutti, offrendo all’utente il maggior livello di sicurezza. Inoltre, i browser moderni, per questo tipo di certificati, mostrano anche il nome dell’organizzazione vicino alla barra di ricerca (su Microsoft Internet Explorer e Edge viene addirittura indicato l’intero indirizzo, colorato in verde).

In quali circostanze è necessario utilizzare un certificato?

La maggior parte dei certificati precedenti può essere utilizzata per un solo sottodominio (certificati Single Name), un dominio intero e tutti i suoi sottodomini (certificati Wildcard), o per più domini (certificati Multi-Domain).

Certificati Single Name

Per questo tipo di certificati viene verificato solo un Host specifico, per cui, ad esempio, il certificato di www.dominio.it è valido solo per l’Host www., e non per il suo sottodominio shop.dominio.it.

Un certificato Single Name può essere utilizzato per Domain Validation, Organizational Validation ed Extended Validation.

Certificato Wildcard

Un certificato Wildcard (*) permette al richiedente di ottenere la certificazione di tutti i sottodomini di un dominio allo stesso tempo. Nel caso precedente, un certificato per *dominio.it coprirebbe sia www.dominio.it, sia i suoi sottodomini, come shop.dominio.it e blog.dominio.it.

Importante: un certificato Wildcard non può essere utilizzato insieme ad un Extended Validation, bensì solo con quelli DV e OV.

Certificato Multi-Domain

Esso permette di verificare più domini, inserendoli tutti nello stesso certificato. Per il nostro esempio, quindi, sia www.dominio.it, sia www.dominio.com sarebbero coperti. Un certificato Multi-Domain può essere utilizzato insieme ad un Extended Validation, ma è necessario indicare esplicitamente i singoli sottodomini.

Di quale certificato ho bisogno?

Nel caso tu abbia solo un blog, o un sito personale, un certificato Single Name Domain Validation potrebbe già bastare, così da proteggere le password e le opzioni di commento. La stessa cosa vale per i Forum e i Login.

Vale invece la pena optare per un certificato Organizational Validation nel caso tu voglia rassicurare i tuoi utenti che il sito non solo porta il nome della tua azienda, ma che appartiene effettivamente ad essa. Per quanto concerne invece il certificato Wildcard, esso dipende da quanti sottodomini vengono utilizzati.

Nei casi in cui debbano essere trasmessi dei dati sensibili, legati ad esempio a persone, banche o carte di credito (e quindi se la tua pagina vende un determinato servizio o prodotto), è assolutamente importante investire in un certificato Extended Validation. Esso, infatti, non solo protegge i dati degli utenti, ma dà anche maggiore fiducia a questi ultimi.

Conclusione

Ogni webmaster deve prima o poi decidere quanta importanza dare alla comunicazione criptata della propria pagina. Un blog privo di possibilità di commenti, ad esempio, non avrebbe bisogno di proteggere i dati degli utenti con un certificato SSL. Se però già si utilizza un’interfaccia CMS attraverso un’interfaccia web (come WordPress), sarebbe allora già utile prendere in considerazione almeno un certificato Single Name Domain Validation per i dati di accesso.

Nel caso di un sito di Ecommerce, è assolutamente necessario fare in modo che le pagine utilizzate per la trasmissione di dati sensibili siano criptate.

Inoltre, un utente che vedrà il piccolo lucchetto o il nome dell’azienda scritto in verde (per un certificato EV) proverà maggiore fiducia verso la pagina. Anche Google contribuisce al fattore “fiducia”, marcando come “Non sicuro” qualsiasi sito possieda solo un protocollo HTTP.

Oltre ai vantaggi del protocollo HTTPS, è importante però fare sempre attenzione ad evitare eventuali problemi tecnici causati da una migrazione in HTTPS.